版权声明

文本中出现的任何文字叙述,插图,照片及技术方案等内容,除另有注明,其版权均属众安科技所有,受到有关产权及版权法保护。任何个人、机构未经众安科技的书面授权许可,不得以任何方式复制或引用本文的任何片段。

目录

目录 ...................................................................................................................................................................................................3

1. 概述.............................................................................................................................................................................................. 4

2. 关键能力..................................................................................................................................................................................... 6

2.1. 基于语义分析的注入类攻击防护................................................................................................................................... 6

2.1.1. SQL注入攻击防护..............................................................................................................................................................6

2.1.2. XSS攻击防护........................................................................................................................................................................7

2.2. 深度解码.................................................................................................................................................................................. 8

2.3. OWASP TOP10 攻击防护................................................................................................................................................. 8

2.4. C&C攻击防护....................................................................................................................................................................... 10

2.5. 智能业务攻击防控............................................................................................................................................................... 10

2.6. 企业级SLB............................................................................................................................................................................... 12

3. 部署模式..................................................................................................................................................................................... 14

3.1. 软件集群反向代理部署.......................................................................................................................................................14

3.2. SaaS模式...................................................................................................................................................................................15

1.概述

随着互联网技术的飞速发展,应用层协议(http/https)广泛应用在了社会生活的方方面面。特别是电商行业,O2O行业,互联网金融的迅速发展,我们的衣食住行已经离不开了互联网技术。

正因为应用层协议(http/https)的广泛应用, 其也成了黑客攻击最为集中的地方。黑客针对应用层的攻击手段之复杂程度前所未有,且攻击技术也越来越趋智能化。然而应用层所使用的语言,框架,数据库,业务以及部署环境各不相同,造成了应用层的攻击防护难度越来越高。

黑客的攻击手段在不断进化,然而传统的WAF(应用防火墙)还停留在僵化的模式匹配的规则时代。安全团队在维护传统的WAF时,经常会面临下面的问题:

1)误报率高,导致很多规则不敢启用甚至很多网站都没有启用防护,waf成为摆设

2)无法应对新类型的安全攻击,攻击防护依赖安全供应商更新规则

3)不同数据中心或云平台的WAF只能分开管理,耗时费力

4)无法和业务需求进行有效对接,其它部门对WAF有抵触情绪,甚至认为是无用的

5)对误封情况的了解非常滞后,往往需要客户反馈至客服再反馈至IT部门才能知晓

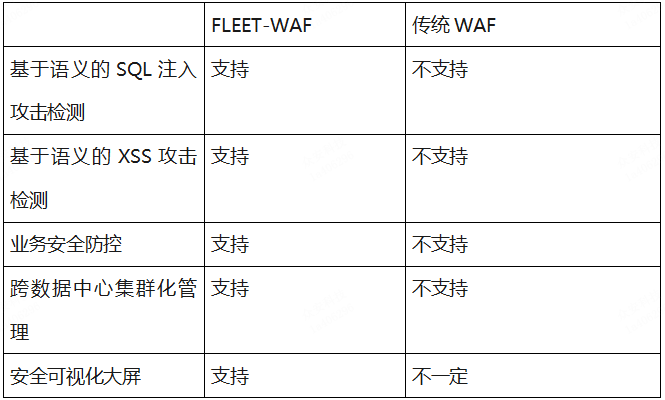

FLEET-WAF应用防火墙已经证明,使用更智能的手段,更先进的技术才能有效应对越来越复杂的网络环境和越来越智能化的攻击手段。它与传统WAF相比,有一下特点:

2.关键能力

2.1.基于语义分析的注入类攻击防护

FLEET-WAF采用了智能的语义分析算法,能够基于上下文逻辑实现攻击检测,其具有很高的注入类攻击拦截性能,且误报极低。

2.1.1.SQL注入攻击防护

FLEET-WAF内集成了小巧的SQL注入语义检测模块,可以速度很快的检测和识别除针对SQL注入攻击的上下文,真正意义上的实现对SQL注入攻击行为的高精度识别。

SQL注入语义检测的流程如下:

- 首先,WAF将HTTP报文中的内容都尝试进行深度解码,以确保能够提取出有效的Payload,发现各种隐蔽的攻击行为

- 其次,SQL注入检测模块将对各个解码的数据进行分词处理,梳理出数据的文本结构

- 自此,检测模块基于文本结构,构建分析模型,以准确的识别攻击且筛选出极易形成误报的非攻击请求,降低误报

通过使用基于语义分析的方案,无论SQL注入攻击如何变形,都无需添加规则就能准确防护。

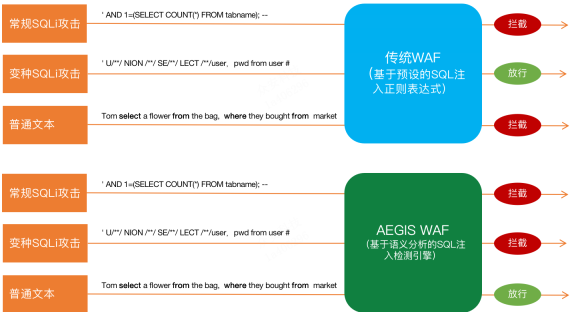

下图演示了传统WAF和FLEET-WAF对SQL注入防护的区别。

2.1.2.XSS攻击防护

FLEET-WAF内也同样集成了小巧的XSS语义检测模块。可以和识别SQL注入一样,快速准确的检测各类XSS攻击。

目前FLEET-WAF支持6种形态的XSS攻击的检测和防护:

- 存在于URL路径中的XSS

- 存在于GET请求参数中的XSS

- 存在于POST请求参数中的XSS

- 存在于特定标签内部的XSS

- 存在于事件中的XSS

- 存在于特定Header 头中的XSS

2.2.深度解码

目前黑客通常会尝试使用复杂编码来绕过各类的攻击检测手段。为了有效的防御各种隐蔽的攻击手段,FLEET-WAF内置了12种解码技术,对应用的请求报文进行深度解码。

- URL解码

- 空格压缩

- HTML解码

- CMD LINE解码

- SQL HEX解码

- 路径简化解码

- 注释过滤

- Base64解码

- 小写转化

- Trim

- Trim Left

- Trim Right

2.3.OWASP TOP10 攻击防护

FLEET-WAF的攻击防御模块防护流程如下:

FLEET-WAF通过动静结合的防护模式,能够有效降低OWASP TOP 10的安全风险,除此之外还可有效防护webshell,Java反序列化等攻击。

2.4.C&C攻击防护

FLEET-WAF利用内置的Session计算机制,通过域名,IP和URL多纬度对访问频率进行统计计算,根据用户设定阈值有效防控异常的高频访问行为。

2.5.智能业务攻击防控

不同的应用,其承载的业务不同,往往具备各不相同的安全防控需求。特别是随着各类互联网业务的高速发展,应用的快速迭代,安全人员将面临除了传统web攻击之外的各种业务安全攻击风险。

FLEET-WAF内置了智能防御功能,基于流计算和大数据技术,可精确识别各种复杂业务攻击行为。具体的处理机制如下:

基于该项技术,FLEET-WAF可精确的控制每一个HTTP请求频率及行为特征,有效应对各种复杂业务攻击。可防范的攻击类型有:

- 漏洞扫描

- 自动化爬虫

- 撞库(密码爆破)

- 恶意注册

- 刷单

- API 滥用访问

- 短信轰炸

- 水平越权攻击

- ...

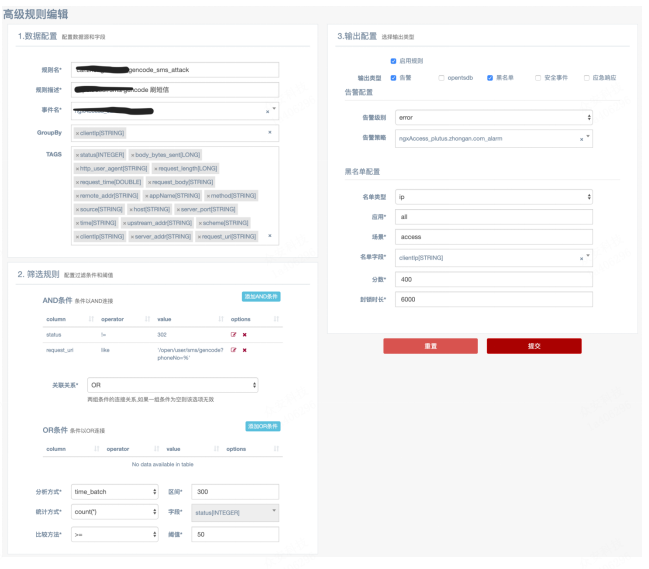

下图即为智能业务攻击防控规则的配置界面,通过18个纬度的数据分析并配置阈值,用于防护针对短信接口的恶意攻击行为。

2.6.企业级SLB

在一个企业中,业务应用越来越多,特别是互联网企业或者互联网金融企业,快速的应用迭代给安全运维带来了越来越大的挑战:

- 新的应用需要反复配置防火墙,负载均衡(LB)、应用防火墙等设备,工作量越来越大

- 越来越大的网络流量需要不断采购和上线部署新的LB及应用防火墙节点

- 多数据中心、多环境的安全设备需要反复登录,重复配置

FLEET-WAF除了用做应用安全防护之外,它也是一套非常优秀,易于管理的企业软负载解决方案。

2.6.1.多数据中心,多环境管理

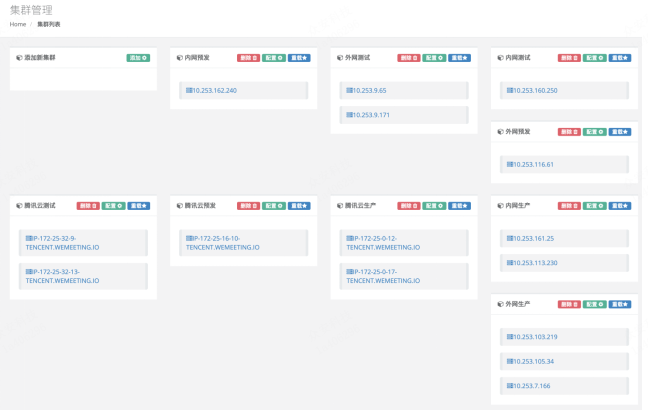

FLEET-WAF提供了多数据中心,多环境管理能力,如图所示,用户只需要简单配置,就能够添加集群并进行统一管理。

2.6.2.多种负载均衡算法

FLEET-WAF提供了轮询,IP Hash,Session sticky,权重4种负载均衡算法,可满足各种开发模式,发布模式及架构模式。

2.6.3.URL Rewrite

FLEET-WAF提供了灵活的URL Rewrite功能,可配置各种复杂的重写规则,满足负责的web应用部署场景。

2.6.4.Web Socket协议支持

FLEET-WAF可支持Web Socket协议。

2.6.5.TLS证书管理

FLEET-WAF提供了TLS证书管理功能,使其完全支持HTTPS的防护。

另外TLS证书还具有证书过期提前通知机制,若证书快要到期,将会通知管理人员,避免出现由于证书到期导致的可用性问题。

2.6.6.高级自定义

FLEET-WAF为了满足运维人员复杂的应用架构,支持完全自定义的反向代理配置功能,可配置复杂的虚拟目录,URL重写甚至限流及熔断策略。

3.部署模式

FLEET-WAF提供了2种部署模式。

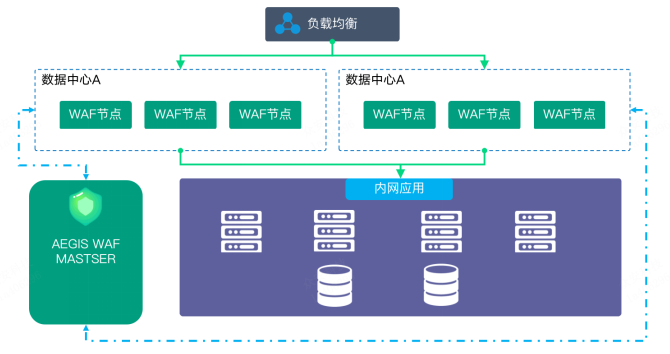

3.1.软件集群反向代理部署

软件集群反向代理部署模式可私有部署于私有数据中心,私有云或者公有云环境。也可以可以多数据中心(多云)部署。具体的部署示意图如下:

该模式下,每一个waf节点只需要部署到一台服务器或者虚拟机或容器中。节点可以根据业务流量进行横向扩容,且扩容数量不受限。

3.2.SaaS模式

SaaS模式是最简单的一种部署模式,用户只需要配置自己应用的域名到安链云的IP,然后安链云的WAF再将过滤之后的流量回源到用户自己的应用IP。这样安链云的SaaS将自动为用户提供安全攻击防护。

部署示意图如下:

在该模式下,由于安链云WAF加速节点部署于上海,杭州,深圳,成都,北京五地,可为企业提供最优的加速路径。而且由众安科技专业的安全团队提供7*24小时的安全维护,确保将各种安全攻击拒之门外。